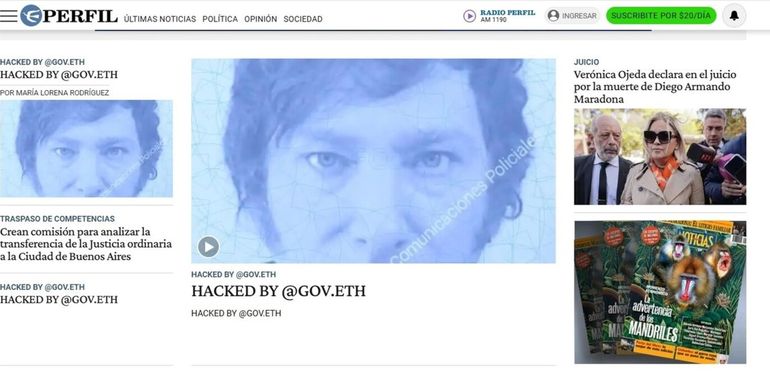

Hackearon la web del diario Perfil con imagen de Milei y mensajes antisemitas

El ataque, donde utilizaron foto del DNI del presidente ocurrió este martes por la mañana. Quién es el hacker que se lo atribuyó.

En horas de la mañana de este martes, el sitio web del diario Perfil fue hackeada con imágenes del presidente Javier Milei y fuertes mensajes antisemitas. "Que se jodan los judíos".

Un atacante denominadp Gov. Eth realizó un proceso de "desfiguramiento" y reemplazó las imágenes de la home del diario por una foto del DNI del presidente argentino, Javier Milei, acompañado de varios mensajes, y junto a un texto firmado por un individuo identificado como "gov.eth".

Todo ocurrió minutos antes de las 10 de la mañana, cuando cambiaron el contenido original del sitio, donde las notas fueron eran reemplazadas por la foto del presidente que aparece en su DNI, la cual fue tomada de los registros del RENAPER, según aclaró Perfil.

Desde la editorial indicaron que con el paso de las horas pudieron ir recuperando el control del sitio y reemplazando las fotos, y pasadas las 11 de la mañana había regresado a su normalidad.

Asimismo, aclararon que aunque no se conocen mayores detalles sobre su identidad, gov.eth es conocido en el ambiente de la ciberseguridad por sus intervenciones con alto impacto mediático y simbólico. Su alias hace referencia a una dirección típica del ecosistema blockchain, lo que sugiere que podría operar dentro del ámbito de la tecnología descentralizada y cripto.

A horas del ciberataque, no ha habido declaraciones oficiales por parte del Gobierno ni por voceros del presidente Milei al respecto.

El ataque al sitio del Gobierno

Gov.Eth fue el mismo atacante que se atribuyó el hackeo al sitio oficial del Gobierno el año pasado, donde en lugar del contenido original de las páginas, se veía un video y un mensaje recordando hackeos pasados.

“Somos dos personas diferentes y no hay ningún grupo involucrado ni mucho menos se trata de política esto. Lo hicimos por diversión. Yo soy gov.eth y mi compañero, h4xx0r1337”, habían comentado a Clarín.

“Somos dos pibes que estábamos aburridos y pudimos hacerlo. No tiene nada que ver con política esto y mucho menos con esas conspiraciones de los libertarios en Twitter. Es cualquiera, leí todo”, aclararon en aquel momento.

En aquel momento, al igual que con Perfil, los atacantes hicieron un “defacement” (en inglés, “desfigurado”), que implica el cambio del contenido original de un sitio. El hackeo a nivel técnico fue bastante simple: entraron a un servidor que no tenía segundo factor de autenticación.

Según explica Clarín, la verificación de dos pasos, conocida como MFA o 2FA, no implica solo poner una contraseña para acceder a un sistema, sino que se debe corroborar con una segunda medida que uno dice ser quién es: un correo electrónico, una clave de acceso único vía Google Authenticator o datos biométricos (huella digital o reconocimiento facial, por ejemplo).

Los atacantes encontraron que un servidor no tenía segundo factor y pudieron entrar, luego de probar con una clave filtrada previamente: “Accedimos mediante una credencial filtrada que conseguimos de una página de pruebas del Gobierno y entramos con el mismo login de pruebas al back de argentina.gob.ar. De ahí nos pasamos permisos con una cuenta de administrador superior”, había explicado el atacante.

“Hackeamos la VPS [servidor en la nube], teníamos acceso a absolutamente todo, los códigos backup estaban regalados”, agregaron. Y confirmaron que esa VPS no tenía segundo factor. El segundo factor de autenticación es una medida clave para evitar este tipo de accesos no autorizados

Te puede interesar...

Leé más

Milei anunció la baja de las retenciones al campo: qué vaticinó sobre Vaca Muerta

Milei afirmó: "Vamos a seguir apretando la política monetaria hasta bajar la inflación"

La Justicia confirmó que Manuel Adorni gastó 245 mil dólares en refaccionar la casa

-

TAGS

- Javier Milei

- antisemita

- Hackeo

- web

Noticias relacionadas